>> Hơn 300 doanh nghiệp, tổ chức tài chính lớn Việt Nam có thể là nạn nhân của tấn công mạng

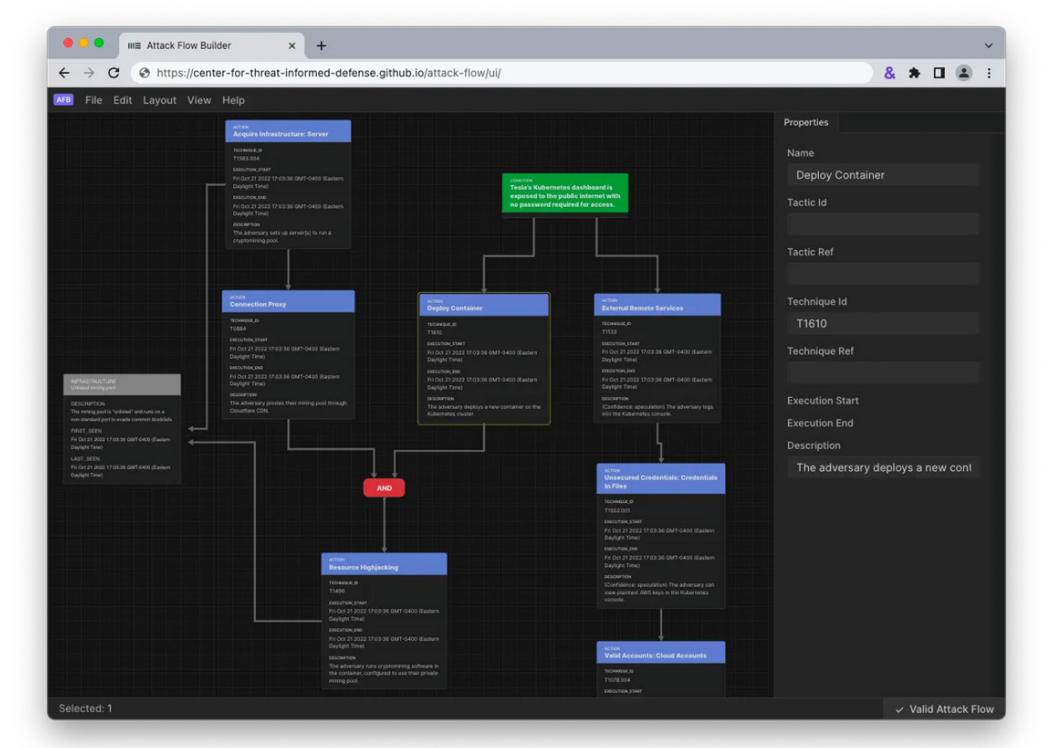

Báo cáo sử dụng kỹ thuật MITRE ATT&CK để phân loại chiến thuật, kỹ thuật

Trong nửa đầu năm 2023, FortiGuard Labs đã quan sát thấy số lượng tổ chức phát hiện được sự xuất hiện của mã độc tống tiền (ransomware) ngày càng ít hơn, đồng thời FortiGuard Labs cũng phát hiện những hoạt động đáng chú ý của các nhóm thực hiện tấn công có chủ đích (APT). Cùng với đó là sự biến đổi trong các kỹ thuật MITRE ATT&CK mà những kẻ tấn công sử dụng, và nhiều phát hiện đáng ghi nhận khác.

Báo cáo đưa ra một số điểm nổi bật có ý nghĩa quan trọng. Thứ nhất, ngày càng ít tổ chức có thể tự phát hiện được sự xuất hiện của ransomware: FortiGuard Labs đã ghi nhận một sự gia tăng đáng kể về mức độ phát triển các biến thể của mã độc tống tiền trong những năm gần đây, phần lớn theo xu hướng sử dụng mô hình tấn công mã độc ransomware dưới dạng dịch vụ (RaaS). Tuy vậy, FortiGuard Labs nhận thấy trong nửa đầu năm 2023, chỉ còn một số ít tổ chức phát hiện được sự xuất hiện của ransomware. Con số này là 13%, thấp hơn đáng kể so với cùng thời điểm này cách đây 5 năm là 22%. Mặc dù vậy, việc duy trì tinh thần cảnh giác vẫn luôn là điều quan trọng đối với các tổ chức.

Cũng theo FortiGuard Labs quan sát trong vài năm qua, xu hướng mã độc tống tiền và các cuộc tấn công khác đang ngày càng nhắm vào các mục tiêu cụ thể dựa trên sự tinh vi ngày càng cao của những kẻ tấn công với mong muốn tối ưu hóa tỷ lệ hoàn vốn đầu tư (ROI) cho mỗi cuộc tấn công. Nghiên cứu cho thấy số lượng các vụ phát hiện mã độc tống tiền liên tục biến đổi. Tuy số liệu ghi nhận vào thời điểm giữa năm 2023 cao hơn 13 lần so với cuối năm 2022, nhưng vẫn theo xu hướng giảm tổng thể khi so sánh theo năm.

Thứ hai, với các lỗ hổng có nguy cơ hàng đầu theo đánh giá của Hệ thống chấm điểm lỗ hổng bảo mật (EPSS), trong vòng 7 ngày kể từ lúc công bố, nguy cơ bị tấn công sẽ cao hơn tới 327 lần so với bất kỳ lỗ hổng CVE nào khác.

Kể từ khi thành lập, Fortinet đã đóng một vai trò vô cùng quan trọng trong việc cung cấp dữ liệu hỗ trợ Hệ thống chấm điểm lỗ hổng bảo mật EPSS. Dự án này được thiết kế với mục tiêu tận dụng lượng dữ liệu vô cùng lớn để dự đoán khả năng và thời điểm mà các lỗ hổng có thể bị khai thác. FortiGuard Labs đã tiến hành phân tích dữ liệu của 6 năm, bao gồm hơn 11.000 lỗ hổng đã được công bố qua đó đã phát hiện ra các lỗ hổng và phơi nhiễm phổ biến (CVE) được xếp vào danh mục điểm cao của Hệ thống chấm điểm lỗ hổng bảo mật EPSS (thuộc top 1% mức độ nghiêm trọng hàng đầu) có khả năng bị khai thác cao hơn tới 327 lần so với bất kỳ lỗ hổng nào khác. Dữ liệu phân tích kiểu này có thể được coi như một dấu hiệu cảnh báo sớm, giúp cho các Giám đốc an toàn thông tin (CISO) và các nhóm phụ trách bảo mật phát hiện sớm nhất được những cuộc tấn công có chủ đích nhằm vào tổ chức của họ.

Thứ ba, Red Zone vẫn tiếp tục hỗ trợ các Giám đốc An toàn thông tin trong nỗ lực ưu tiên vá lỗ hổng. Phân tích của FortiGuard Labs về hoạt động khai thác EPSS trong tự nhiên đã mở rộng phạm vi của Red Zone, giúp định lượng tỷ lệ các lỗ hổng tại các thiết bị đầu cuối đang là mục tiêu tấn công. Trong nửa cuối năm 2022, Red Zone chiếm khoảng 8.9%, nghĩa là khoảng 1.500 CVEs trong số hơn 16.500 CVEs được biết đến đã bị tấn công. Trong nửa đầu năm 2023, con số này đã giảm nhẹ xuống còn 8.3%. Có một sự chênh lệch nhỏ giữa nửa cuối năm 2022 và nửa đầu năm 2023, và các tác nhân gây hại vẫn đang nhắm vào các lỗ hổng trên các thiết bị đầu cuối.

Cũng cần lưu ý rằng số lượng lỗ hổng được phát hiện, hiện có và bị khai thác thay đổi không ngừng. Những yếu tố biến đổi này, kết hợp với hiệu quả của chiến lược quản lý vá lỗ hổng của tổ chức, có thể giảm thiểu rõ rệt bề mặt Red Zone. Tương tự như phân tích EPSS đã nêu trên, FortiGuard Labs tiếp tục đầu tư vào những phương pháp hiệu quả hơn nhằm hỗ trợ các tổ chức trong việc ưu tiên và nhanh chóng khắc phục các lỗ hổng.

Thứ tư, gần một phần ba số nhóm chuyên thực hiện tấn công APT đã có hoạt động được ghi nhận trong nửa đầu năm 2023. Lần đầu tiên trong lịch sử thực hiện Báo cáo toàn cảnh về các mối đe dọa an ninh mạng trên toàn cầu, FortiGuard Labs đã theo dõi số lượng các tác nhân đe dọa đứng sau các xu hướng này. Nghiên cứu đã phát hiện ra rằng trong tổng số 138 nhóm chuyên đe dọa tấn công an ninh mạng được tổ chức nghiên cứu bảo mật MITRE theo dõi, có tới 41 nhóm (chiếm 30%) đã có hoạt động trong thời gian nửa đầu năm 2023. Trong số đó, Turla, StrongPity, Winnti, OceanLotus và WildNeutron nổi bật là những nhóm hoạt động tích cực nhất, dựa trên số lượng mã độc bị phát hiện.

Với bản chất nhắm vào mục tiêu cụ thể và thực hiện những chiến dịch tương đối ngắn của APT và các nhóm tấn công mạng theo chỉ đạo quốc gia, so với với các chiến dịch dài hơi của tội phạm an ninh mạng, sự phát triển và số lượng hoạt động trong lĩnh vực này sẽ là điểm đáng lưu ý trong các báo cáo sắp tới.

Số liệu so sánh của 5 năm chỉ ra sự bùng nổ trong các loại lỗ hổng, các biến thể của mã độc và tính bền bỉ của botnet.

Các loại lỗ hổng đặc biệt có xu hướng tăng: Trong nửa đầu năm 2023, FortiGuard Labs đã phát hiện hơn 10.000 lỗ hổng đặc biệt, tăng 68% so với 5 năm trước đây. Sự gia tăng đột biến trong việc phát hiện các lỗ hổng loại này cho thấy khối lượng lớn các cuộc tấn công bằng mã độc đã được tiến hành, đòi hỏi các nhóm phụ trách bảo mật phải nắm rõ cách thức hoạt động và phương thức ngày càng đa dạng của các cuộc tấn công diễn ra trong một khoảng thời gian tương đối ngắn.

Báo cáo cũng cho thấy mức giảm tới 75% số các cuộc tấn công khai thác đối với mỗi tổ chức trong vòng năm năm, và mức giảm 10% trong các cuộc tấn công khai thác đặc biệt nghiêm trọng, điều này cho thấy với các bộ công cụ khai thác phát triển tiên tiến hơn, các cuộc tấn công hiện nay đang tập trung vào các mục tiêu cụ thể hơn so với những năm trước.

Các “họ” và biến thể của mã độc bùng nổ, với mức độ tăng lần lượt là 135% và 175%: Bên cạnh sự gia tăng đáng chú ý trong các “họ” và biến thể của mã độc, một khám phá đầy bất ngờ khác là số lượng các “họ” mã độc đã lan truyền đến ít nhất 10% tổ chức toàn cầu (ngưỡng phổ biến đáng kể) - tăng gấp đôi trong 5 năm qua. Sự gia tăng về số lượng và mức độ phổ biến của mã độc này có thể là do ngày càng nhiều nhóm tội phạm mạng và các nhóm tấn công APT mở rộng hoạt động và đa dạng hóa các cuộc tấn công của chúng trong những năm gần đây.

Một trọng tâm quan trọng của Báo cáo toàn cảnh các mối đe dọa an ninh mạng toàn cầu gần đây là sự gia tăng mã độc wiper chủ yếu liên quan đến cuộc xung đột Nga-Ukraine. Sự gia tăng này vẫn tiếp tục trong suốt năm 2022 nhưng chậm lại trong nửa đầu năm 2023. FortiGuard Labs quan sát thấy mã độc wiper vẫn đang tiếp tục được sử dụng khi nhắm mục tiêu vào các tổ chức chính phủ và trong các ngành như công nghệ, sản xuất, viễn thông và y tế.

Các botnet tồn tại trong mạng lâu hơn bao giờ hết: Mặc dù báo cáo cho thấy có sự gia tăng về số lượng botnet hoạt động (+27%) và tần suất tiếp xúc cao hơn giữa các tổ chức trong nửa thập kỷ qua (+126%), một trong những phát hiện gây chú ý khác là sự gia tăng đáng kể theo cấp số nhân trong tổng số “ngày hoạt động” – được FortiGuard Labs định nghĩa là khoảng thời gian kéo dài từ lần tấn công đầu tiên từ một botnet nhất định trên một cảm biến đến lần tấn công cuối cùng.

Trong sáu tháng đầu năm 2023, thời gian trung bình mà các botnet tồn tại trước khi kết thúc liên lạc chỉ huy và kiểm soát (C2) là 83 ngày, tăng hơn 1.000 lần so với 5 năm trước. Đây chính là một ví dụ khác về tầm quan trọng của việc giảm thời gian phản hồi, vì khi các tổ chức để botnet tồn tại càng lâu thì thiệt hại và rủi ro đối với hoạt động kinh doanh của họ càng lớn.

Mời các bạn tham gia vào group Diễn đàn Doanh nghiệp để thảo luận và cập nhật tin tức.

Thông báo từ Diendandoanhnghiep.vn